Al usar Internet existe información privada o sensible que no queremos revelar a terceros no autorizados (datos personales, comunicaciones con denunciantes anónimos, fuentes periodísticas, entre otros). A continuación te ofrecemos algunas recomendaciones para que tu navegación en Internet sea más segura.

La protección de la redes inalámbricas, especialmente a través de una correcta configuración y uso del router, es esencial para evitar el monitoreo y ataques a nuestra red. Te sugerimos que lleves a cabo las siguientes recomendaciones para la protección de tus redes caseras:

- Configurar una contraseña de acceso a la red.

- Deshabilitar las funciones WPS y UPnP.

- Seleccionar el protocolo WPA2 (o WPA3 si está disponible) en lugar de WEP o WAP que ya no son considerados seguros.

- Habilitar una red de invitados, de ser posible.

- Actualizar el router.

- Descargar una aplicación de mapeo de red para verificar que todos los equipos conectados son conocidos. Algunas sugerencias son Ping Tools (Android) y Fing Network Scanner (iOS) o utilizar las

facilidades que ofrezca tu router. - Tener software antivirus y antimalware instalado, actualizado y activado.

Adicionalmente, recuerda que las redes públicas son especialmente peligrosas. Evita acceder a este tipo de redes y si es necesario que accedas, has uso de una VPN.

Para más información sobre la protección de redes inalámbricas puedes consultar la guía de Derechos Digitales “Recomendaciones de seguridad en redes caseras de cara al teletrabajo” (marzo, 2020).

HTTPS es un protocolo de transmisión de datos que añade cifrado en la capa de transporte, protegiendo la información que envías al navegar en Internet, desde el dispositivo que utilizas hasta los servidores del sitio que quieres consultar.

Cuando navegas en páginas web con HTTPS evitas que terceros, incluyendo tu proveedor de servicios de Internet (ISP), puedan capturar la información que intercambias con el sitio que estás consultando. Esto no sucede en las páginas que no tienen activado el protocolo HTTPS sino que, por el contrario, tienen HTTP.

En la siguiente imagen vemos lo que sucedería con la información que viaja a través de HTTP y la que viaja a través de HTTPS, donde los cuadrantes de la izquierda representan lo que se ve en pantalla y los de la derecha lo que se transmite en la red:

Observamos que con HTTP la información de usuario y contraseña puede ser capturada de manera legible debido a que el canal por donde pasa esta información no está cifrado, mientras que con el protocolo HTTPS, tal captura de datos no es posible porque la información viaja a través de un canal cifrado.

Al usar HTTPS tu proveedor de servicios de internet, aunque puede ver que estás consultando un determinado URL, no puede ver en qué parte específica de la página te encuentras ni la información que intercambias con el sitio (como usuarios y contraseñas).

La implementación del protocolo HTTPS en una página web determinada depende enteramente de los encargados de la administración de dicha página a través de la instalación de certificados TLS/SSL. Como usuario solo puedes escoger navegar únicamente en páginas con HTTPS para estar seguro o, al menos, evitar intercambiar información que páginas que aún utilicen el protocolo HTTP.

El uso de HTTPS no asegura que la comunicación sea con el servicio deseado: recomendamos estar muy al tanto de que la dirección web sea la correcta y de que no hayan errores de cifrado.

Si eres parte de la administración de una página web y deseas activar un certificado TLS/SSL para implementar HTTPS, una alternativa es hacerlo a través de Lets Encrypt que es una autoridad de certificación gratuita, automatizada, y abierta que otorga los certificados digitales que se necesitan para poder habilitar HTTPS de una manera amigable.

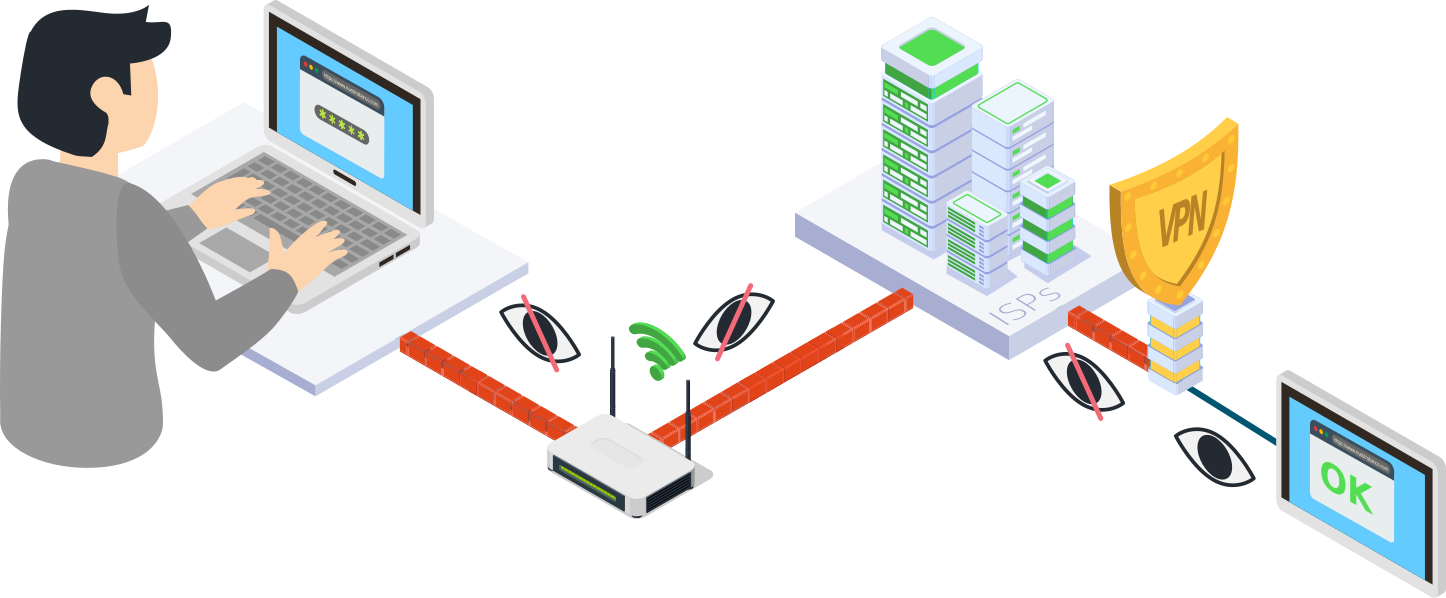

Una VPN (RED PRIVADA VIRTUAL) es una tecnología que establece un túnel seguro de comunicación entre dos o más dispositivos, lo que le permite navegar por la web de forma más segura y privada, incluso si se usa una red Wi-Fi pública.

La siguiente es una gráfica de cómo funciona una conexión sin VPN:

Vemos cómo el usuario accede a internet a través de una red wifi y, a continuación, a partir del router se envía la información al proveedor de servicio de Internet (ISP) para posteriormente llegar hasta el servidor del sitio web que desea consultar. En este tipo de conexión sin VPN el ISP es capaz de ver cuáles son las páginas en las que navega el usuario así como la información que transmite si la página que consulta no cuenta con HTTPS.

La siguiente es una gráfica de cómo es una conexión con VPN:

- Cifrar la información que envías en el tramo que va desde el origen (tu dispositivo) hasta el servidor VPN. Esto es una ventaja cuando, por ejemplo, necesitas navegar en una página que no tiene configurada una conexión HTTPS o tienes sospechas de que tus comunicaciones están siendo vigiladas.

- Ocultar a tu proveedor de servicio de Internet (ISP) las páginas en las que navegas.

- Ocultar tu identidad al servicio que quieres consultar como destino final (Ejemplo: google.com). Esto sucede porque el destino final supone que quien realiza la consulta es el servidor VPN.

- Tener acceso a los sitios que han sido bloqueados por tu proveedor de servicios de Internet.

- Es posible que al activar una VPN percibas que tu conexión se vuelve más lenta. En este caso, te recomendamos encenderla solo cuando vas a navegar en páginas sin HTTPS o sensibles, cuando quieras consultar sitios bloqueados o cuando realices trabajos de investigación. También puedes intentar cambiar de servidor VPN a uno más cercano a ti.

- Un servicio de VPN, así como otros servicios que ayudan a lograr el anonimato (Ej. TOR), también pueden ser bloqueados. Si reconoces algún bloqueo denuncialo a través de los medios que tengas a tu disposición para que la comunidad que apoya el Internet libre ayude a restablecer el servicio u ofrezca otras alternativas de conexión.

Acerca de la navegación privada o en modo incógnito:

La navegación privada, también llamada en modo incógnito o en ventana privada, es una función de privacidad en algunos navegadores web que evita que se almacene permanentemente de forma local (en los dispositivos) el historial de navegación, cookies y caché web, para evitar que puedan ser recuperados por terceros más adelante. Es importante no confundir esta característica con la navegación con HTTPS o con VPN.

Descarga una VPN para cada uno de tus dispositivos móviles y computadoras que puedas tener encendida de forma permanente para obtener las ventajas de seguridad que te hemos descrito anteriormente. Si no puedes mantener la VPN siempre encendida por razones de ancho de banda, entre otras, te recomendamos utilizarla, al menos, para la navegación durante trabajos de investigación u otros similares, cuyo conocimiento por parte de terceros pueda ponerte en riesgo.

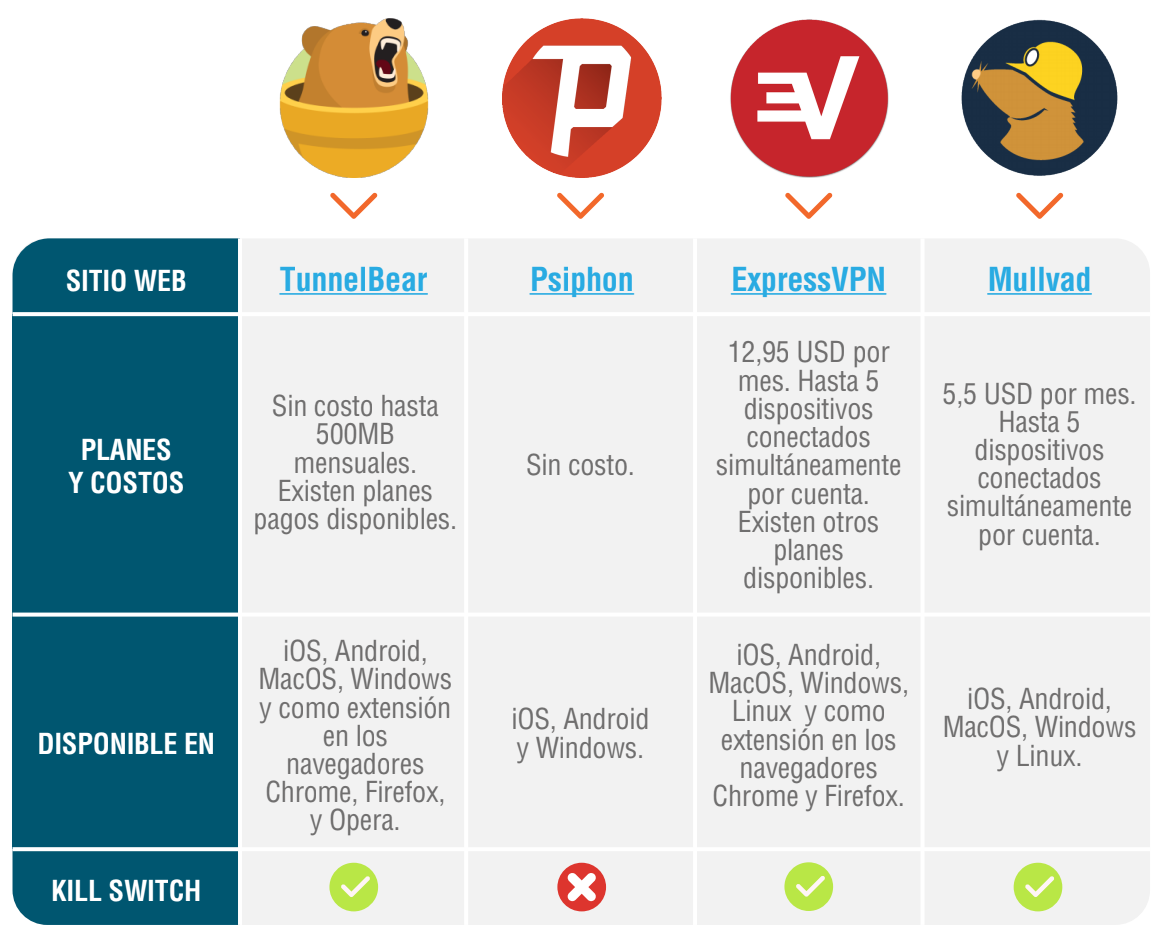

Las siguientes son algunas de las VPN que te sugerimos utilizar:

Característica “Kill switch”

La característica denominada “kill switch”, que no poseen todos los servicios de VPN, consiste en bloquear todo el tráfico de Internet si por alguna razón la conexión se cae y la aplicación de VPN se desconecta. De esta forma se impide, entre otras ventajas, que puedan revelarse al ISP las páginas que estaban siendo consultadas antes de que se interrumpiera la conexión, es decir, se garantiza que el tráfico (y los datos) no se filtren accidentalmente fuera del túnel seguro.

La red Tor es una red de servidores distribuidos en diferentes partes del mundo que tiene como objetivo principal facilitar el anonimato de los usuarios al pasar los datos de estos por múltiples servidores antes de llegar al punto de destino. La mejor analogía es con un servidor VPN, con la diferencia de que la red Tor utiliza una cadena de servidores que cambia para cada sesión de usuario.

Esta plataforma mantiene protocolos de comunicación propios que dificultan el análisis de los datos interceptados, sin embargo, no está diseñado para competir con el cifrado que emplean las infraestructuras de VPN.

Descargar Tor Browser para conectarse a la red Tor y navegar de forma anónima, acceder a sitios bloqueados por tu ISP o visitar sitios propios de la red Tor (a través de los llamados “servicios onion”). Ten en cuenta que, así como sucede con el uso de la VPN, con Tor también puede ocurrir que la conexión a internet se vuelva más lenta.

Si deseas anonimato y, al mismo tiempo, contar con las ventajas del cifrado en tránsito de las VPN, puedes navegar en Tor Browser con la VPN encendida. Será como añadir una capa de seguridad sobre otra.

Para proteger tu privacidad frente al comercio de datos, te recomendamos instalar en el navegador la extensión UBlock Origin y Privacy Badger que bloquean los rastreadores de recopilación de datos. También puedes considerar migrar a Firefox debido a que es la alternativa de navegador que ofrece más opciones para resguardar la privacidad de los usuarios a través de la eliminación del historial de navegación y cookies una vez que cierras la sesión, entre otros.